8.1. Ağ Güvenliği Nedir?

Ağ güvenliği, bir ağ altyapısındaki verilerin, cihazların ve sistemlerin yetkisiz erişim, kötü amaçlı saldırılar ve veri kaybı gibi tehditlerden korunmasıdır. Hem donanım hem de yazılım temelli önlemleri kapsar.

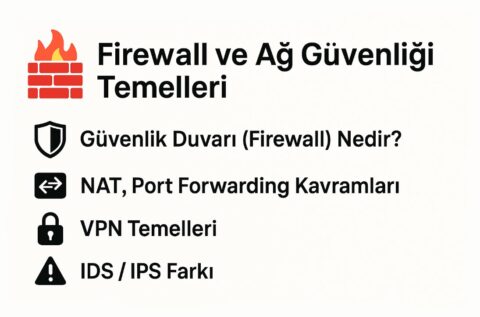

8.2. Firewall (Güvenlik Duvarı) Nedir?

Firewall, gelen ve giden ağ trafiğini belirli güvenlik kurallarına göre filtreleyen bir sistemdir. Yazılım (Windows Firewall, iptables) ya da donanım (Cisco ASA, FortiGate) tabanlı olabilir.

Temel Görevleri:

- Yetkisiz erişimleri engellemek

- Belirli port ve protokollere göre filtreleme yapmak

- Gelen ve giden trafiği kontrol altına almak

Türleri:

- Paket filtreleme (stateless)

- Durum denetimli (stateful)

- Uygulama katmanı firewall (proxy tabanlı)

8.3. NAT (Network Address Translation)

NAT, yerel ağda kullanılan özel IP adreslerinin internete çıkarken genel bir IP adresine dönüştürülmesini sağlar. Bu sayede hem adres tasarrufu sağlanır hem de dışarıdan gelen istenmeyen bağlantılar engellenmiş olur.

8.4. Port Forwarding (Port Yönlendirme)

Port yönlendirme, NAT içindeki belirli portlara gelen trafiğin iç ağdaki belirli bir cihaza yönlendirilmesidir. Örneğin, dış IP adresine gelen 8080 portu trafiğinin içerdeki bir web sunucusuna yönlendirilmesi.

8.5. VPN (Virtual Private Network) Temelleri

VPN, kullanıcıların internet üzerinden güvenli ve şifreli bağlantı kurmasını sağlar.

Kullanım Alanları:

- Uzaktan güvenli erişim

- Coğrafi kısıtlamaları aşma

- Ağ trafiğini şifreleme

Protokoller:

- PPTP

- L2TP/IPSec

- OpenVPN

- WireGuard

8.6. IDS ve IPS Sistemleri

- IDS (Intrusion Detection System): Saldırıları tespit eder ancak müdahale etmez.

- IPS (Intrusion Prevention System): Saldırıları hem tespit eder hem de engeller.

Kullanım Senaryosu:

Kurumsal ağlarda, şüpheli trafiği analiz edip, tehditleri otomatik olarak izole etmek için kullanılır.

8.7. Güvenlik Politikaları ve En İyi Uygulamalar

- Güçlü parola politikaları uygulamak

- Güvenlik yamalarını düzenli olarak yüklemek

- Kullanıcı erişimlerini sınırlamak

- Ağ cihazlarını segmentlere ayırmak

- Log kayıtlarını düzenli olarak analiz etmek

Bu başlık altında, katılımcılara ağ güvenliği konusunda temel bilgi, koruma yöntemleri ve güvenli yapılandırma konularında sağlam bir temel verilir.