Günümüzde şifreli trafik, ağ iletişiminin çoğunluğunu oluşturmakta ve şifreleme kullanımı her geçen gün artmaktadır. Bu durum, trafik analizini daha karmaşık hale getirse de önemli bilgiler çıkartılabilecek teknikler ve aracılar mevcuttur. Bu makalede, şifreli trafik analizi için ileri seviye komutlar ve araçlarla örnek bir inceleme yapacağız.

Şifreli Trafik Analizi: Hedefler

- Şifreli iletişimde meta verilerin analizi.

- Sertifika ve TLS el sıkışma ayrıntılarını inceleme.

- Anormal davranışları tespit etme.

- Veri sızıntısı ve zararlı yazılım için trafik kontrolü.

İleri Seviye Araçlar ve Komutlar

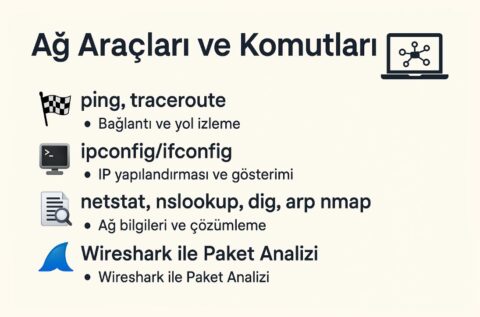

Wireshark

Wireshark, şifreli trafiğin analizinde en popüler aracılardan biridir. TLS trafiğini incelemek için güçlü bir araçtır. Şu komutlar ve teknikler şifreli trafik analizi için kullanılabilir:

a. TLS El Sıkışması Analizi

- Filtreleme:

tls.handshake.type == 1Bu filtre, şifreli trafik üzerinde TLS el sıkışma mesajlarını gösterir. - Detay Analizi:

TLS el sıkışması mesajlarını inceleyerek sunucu sertifikaları, desteklenen şifreleme algoritmaları ve oturum bilgilerini analiz edin.

b. Sertifika Ayrıntıları

- Sertifika bilgilerini görüntülemek için TLS paketlerini seçin ve “Certificate” sekmesine gidin.

- Sertifikanın imza algoritması ve yayın bilgileri kontrol edin.

c. SSL/TLS Decryption (Anahtar Kullanımıyla)

Eğer sunucu veya istemci tarafında ön paylaşılan anahtarlar varsa, şu ayarlarla trafiği deşifre edebilirsiniz:

- Edit > Preferences > Protocols > TLS yolundan key dosyası eklenir.

sslkeys.logdosyası kullanılarak şifreli trafik çözülür.

Tshark

Wireshark’ın komut satırı versiyonu olan Tshark, büyük trafik dosyalarının analizinde etkilidir.

a. TLS Paketlerini Ayrıştırma

- Komut:

tshark -r capture.pcap -Y "tls" -T fields -e ip.src -e ip.dst -e tls.handshake.type

Bu komut, TLS el sıkışması yapan kaynak ve hedef IP adreslerini listeler.

b. DNS Tabanlı Anomali Tespiti

- Komut:

tshark -r capture.pcap -Y "dns && udp" -T fields -e dns.qry.name -e ip.src

DNS sorgularındaki şüpheli aktiviteleri inceler.

Tcpdump

Tcpdump, ışık hızında şifreli trafiği analiz etmenizi sağlar ve filtreleme kabiliyetiyle öne çıkar.

a. Belirli Bir Port Üzerindeki TLS Trafiğini Yakalama

- Komut:

tcpdump -i eth0 port 443

Bu komut, 443. port üzerindeki şifreli trafiği yakalar.

b. IP Tabanlı Trafik Filtreleme

- Komut:

tcpdump -i eth0 host <IP_ADRES>

Belirli bir IP adresine ait trafiği filtreler.

c. Sertifika Verilerini Dışa Aktarma

Yakalanan TLS paketlerini ayrıştırarak sertifika bilgilerini çıkartın:

- Komut:

tcpdump -i eth0 -w tls_traffic.pcap openssl x509 -inform DER -in tls_traffic.pcap -text -noout

Zeek (Bro IDS)

Zeek, şifreli trafiğin anormal davranışlarını tespit etmek için kullanılan bir ağ izleme aracıdır.

a. TLS Loglama

Zeek TLS trafiğini otomatik olarak analiz edebilir. TLS log dosyasında sertifikalar ve el sıkışma bilgileri bulunur:

- Log dosyası:

ssl.log

b. Anomali Tespiti

Anormal DNS veya C2 iletişimlerini tespit etmek için Zeek script’leri yazabilirsiniz:

redef Log::default_rotation_interval = 1 day;

@load policy/protocols/sslÖrnek Senaryo: Şifreli Trafik Analizi

Bir web sunucusundan gelen trafiği incelemek üzerine bir senaryo düşünelim:

- Trafiği Yakalama:

tcpdump -i eth0 port 443 -w capture.pcap- Wireshark ile Analiz:

- Wireshark’ta capture.pcap dosyasını açın.

- TLS handshake filtrelerini kullanarak el sıkışma mesajlarını inceleyin.

- Trafik Detaylarını Çıkartma:

- Tshark kullanarak IP adreslerini ve el sıkışma türlerini çıkartın.

tshark -r capture.pcap -Y "tls.handshake" -T fields -e ip.src -e tls.handshake.type- Sertifika Kontrolü:

Sertifikaları kontrol ederek gönderici ve alıcı bilgilerinin güvenilirliğini doğrulayın. - Zeek ile Anomali Tespiti:

ssl.logdosyasını inceleyerek şüpheli sertifika bilgilerini bulun.

Şifreli trafik analizi, ileri seviye bilgi ve aracılar gerektiren karmaşık bir süreçtir. Bu makalede, Wireshark, Tshark, Tcpdump ve Zeek gibi aracıların örnek kullanımlarına odaklandık. Trafiğin derinlemesine analiz edilmesi için bu araçları entegre şekilde kullanarak şüpheli aktiviteleri tespit edebilirsiniz.