1. MAC Adresi (Media Access Control Address)

- Tanım: MAC adresi, ağ donanımlarının (network interface card – NIC) donanımsal (fiziksel) adresidir. 48 bitlik (6 byte) bir numarayla temsil edilir.

- Format: Genellikle 12 hexadecimal karakterle gösterilir (00:1A:2B:3C:4D:5E).

- Özellikleri:

- Cihaza özgüdür (donanım üreticisi tarafından atanır).

- Ağ içindeki fiziksel cihazları tanımlar.

- Değiştirilmesi mümkün, ancak kalıcı olarak genellikle sabittir.

- MAC Adresi Türleri:

- Unicast MAC: Belirli bir cihaza gönderilen veri

- Multicast MAC: Belirli bir grup cihaza

- Broadcast MAC: Tüm ağa (FF:FF:FF:FF:FF:FF)

2. ARP (Address Resolution Protocol)

- Tanım: IP adresini bilinen bir cihazın MAC adresini öğrenmek için kullanılan protokoldür.

- Amaç: Ağda bir cihaz IP adresine veri göndermek istediğinde, bu IP adresine karşılık gelen MAC adresini bilmesi gerekir. Bunu öğrenmek için ARP sorgusu yapar.

- İşleyiş Adımları:

- ARP Request: “Bu IP’ye sahip cihaz kim?” yayını gönderilir (broadcast).

- ARP Reply: Hedef cihaz MAC adresini cevap olarak gönderir (unicast).

- ARP Tabloları:

- Sistemler, öğrendikleri IP-MAC eşleşmesini ARP cache/tablosunda saklar.

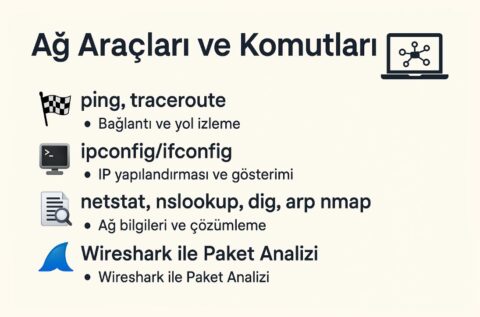

arp -akomutu ile görüntülenebilir.

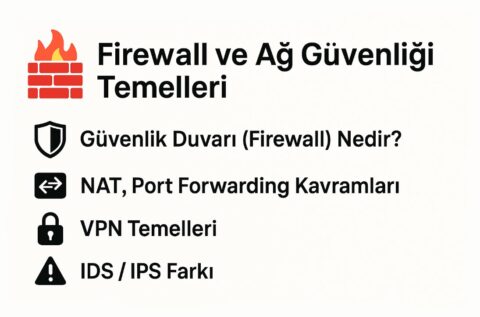

3. ARP Saldırıları (Güvenlik Açısı)

- ARP Spoofing / Poisoning:

- Kötü niyetli cihazlar sahte ARP yanıtları göndererek kendini ağdaki cihazlara gateway gibi tanıtabilir.

- Amaç: Trafiği izleme (sniffing), veri değiştirme ya da yönlendirme.

- Korunma Yöntemleri:

- Statik ARP tabloları kullanmak (manuel IP-MAC tanımı)

- Switch üzerinde Dynamic ARP Inspection (DAI) etkinleştirme

- IDS/IPS sistemleri ile izleme

4. Örnek Komutlar ve Uygulamalar

- MAC adresi görüntüleme:

- Windows:

ipconfig /all - Linux/macOS:

ifconfigveyaip link

- Windows:

- ARP tablosu görme:

arp -a

- ARP paketi yakalama:

- Wireshark kullanarak filtre:

arp

- Wireshark kullanarak filtre:

- ARP Spoofing Testi:

arpspoof(örnek olarak Kali Linux aracı)

5. Sonuç

MAC adresi, cihazların fiziksel ağ içindeki kimliğini oluştururken; ARP protokolü, bu kimlik ile IP adreslerini eşleştirerek veri iletimini mümkün kılar. Bu yapı, ağ çalışmasının temel taşlarındandır. Aynı zamanda bu bölge, siber süuistimallere karşı hassasiyet gerektirir.