Ağ güvenliği, siber güvenliğin en temel ve kritik bileşenlerinden biridir. Günümüz dijital dünyasında veri iletişimi neredeyse tamamen ağlar üzerinden gerçekleşmektedir ve bu ağların güvenliği, kurumların ve bireylerin hassas bilgilerini korumak için vazgeçilmezdir. Bu makalede, ağ güvenliğinin tanımını, önemini, kullanılan yöntemleri ve en iyi uygulamaları ele alacağız.

Ağ Güvenliği Nedir?

Ağ güvenliği, bir bilgisayar ağı üzerindeki verilerin yetkisiz erişimden, kötü niyetli saldırılardan ve veri kayıplarından korunmasını amaçlayan bir dizi politika, uygulama ve teknoloji anlamına gelir. Ağ güvenliği, ağ üzerindeki trafiğin izlenmesi ve bu trafiğin şüpheli veya zararlı aktivitelerden korunması ile ilgilenir. Amaç, veri gizliliğini, bütünlüğünü ve erişilebilirliğini sağlamaktır.

Ağ Güvenliğinin Önemi

Ağ güvenliği, çeşitli nedenlerle kritik öneme sahiptir:

- Veri Gizliliği: Kurumlar ve bireyler için veri gizliliği önemlidir. Ağ güvenliği, yetkisiz kişilerin hassas verilere erişmesini engelleyerek gizliliği sağlar.

- İş Sürekliliği: Ağlar, iş süreçlerinin sorunsuz devamı için gereklidir. Güvenlik tehditleri iş sürekliliğini kesintiye uğratabilir, bu da maddi ve manevi kayıplara neden olabilir.

- Yasal ve Uyumluluk Gereksinimleri: Kişisel verilerin korunmasına yönelik kanunlar (GDPR, KVKK gibi) ağların güvenliğini zorunlu kılar. Bu nedenle, ağ güvenliğini sağlamayan kurumlar yasal yaptırımlarla karşı karşıya kalabilirler.

Ağ Güvenliğinde Kullanılan Yöntemler ve Teknolojiler

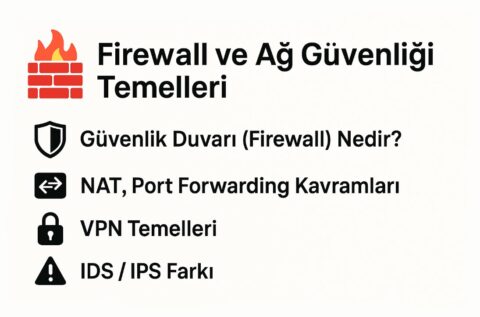

- Güvenlik Duvarları (Firewalls)

Güvenlik duvarları, ağ trafiğini kontrol eden ve belirlenen kurallar çerçevesinde trafiği filtreleyen cihaz veya yazılımlardır. Güvenlik duvarı, iç ağa gelen ve giden trafiği denetler ve yalnızca belirlenen kurallar dahilinde iletişime izin verir. Bu şekilde ağın dış dünyadan gelecek zararlı saldırılara karşı korunması sağlanır. - Saldırı Tespit ve Önleme Sistemleri (IDS/IPS)

- IDS (Intrusion Detection System), ağ üzerindeki zararlı veya şüpheli aktiviteleri tespit eden bir sistemdir. Ancak IDS sadece tespit yapar ve bu tespitlere göre sistem yöneticisini uyarır.

- IPS (Intrusion Prevention System) ise tespit edilen saldırıları durdurabilen veya bunlara karşı önlem alabilen bir sistemdir. Bu sistemler ağın zayıf noktalarını kapatmak için aktif olarak çalışır.

- Sanal Özel Ağlar (VPN – Virtual Private Network)

VPN, uzaktan erişim sırasında kullanılan bir güvenlik protokolüdür. Verilerin, şifrelenmiş bir tünel üzerinden aktarılmasını sağlayarak güvenli uzaktan bağlantı oluşturur. Özellikle şirket çalışanlarının uzaktan ağ kaynaklarına güvenli bir şekilde erişebilmesi için kullanılır. - Ağ Segmentasyonu

Ağ segmentasyonu, büyük bir ağı daha küçük alt ağlara bölme işlemidir. Bu sayede, bir alt ağdaki güvenlik ihlali tüm ağı tehlikeye atmaz ve saldırganların ağ içinde hareket etmesi zorlaşır. Kritik veri ve sistemleri ayrı segmentlerde tutarak erişimi sınırlamak ağ güvenliğini artırır. - Şifreleme ve Güvenli İletişim Protokolleri

Ağ üzerindeki verilerin güvenliğini sağlamak için şifreleme büyük bir önem taşır. TLS (Transport Layer Security) ve SSL (Secure Sockets Layer) gibi protokoller, ağ üzerindeki veri iletimini güvenli hale getirir. Bu sayede veriler üçüncü şahıslar tarafından ele geçirildiğinde okunamaz hale gelir. - Kimlik ve Erişim Yönetimi (IAM)

Kullanıcıların ve cihazların ağ üzerindeki kaynaklara nasıl eriştiğini kontrol etmek, ağ güvenliğinde önemli bir adımdır. Kimlik doğrulama yöntemleri (parola, biyometrik doğrulama, iki faktörlü kimlik doğrulama) ve yetkilendirme süreçleri, yalnızca yetkili kişilerin belirli ağ kaynaklarına erişebilmesini sağlar.

Ağ Güvenliğinde En İyi Uygulamalar

- Güncellemeleri Düzenli Olarak Yapmak

Yazılım ve donanım güncellemeleri, ağ üzerindeki güvenlik açıklarını kapatır. Ağda kullanılan tüm cihazların ve yazılımların güncel tutulması, olası tehditleri en aza indirir. - Güvenlik Politikalarının Oluşturulması ve Uygulanması

Ağ güvenliği için kapsamlı güvenlik politikaları oluşturmak ve bu politikaları uygulamak kritik öneme sahiptir. Bu politikalar, kullanıcıların ağ kaynaklarına nasıl erişebileceği ve hangi kurallara uymaları gerektiği hakkında rehberlik sağlar. - Kullanıcı Farkındalığı

Ağ güvenliği yalnızca teknik önlemlerle sağlanamaz. Kullanıcılar, ağ güvenliğinin en zayıf halkası olabilir. Bu nedenle çalışanlara ve kullanıcılarına güvenlik farkındalık eğitimleri vererek, güvenlik politikalarına uygun davranmaları sağlanmalıdır. Phishing (oltalama) saldırıları gibi sosyal mühendislik tekniklerine karşı kullanıcıların dikkatli olması sağlanmalıdır. - Erişim Kontrolü ve Asgari Yetki Prensibi

Her kullanıcıya ve cihaza yalnızca ihtiyaç duydukları minimum yetkilerin verilmesi, güvenlik ihlallerini minimize eder. Bu prensibe göre, kullanıcılar yalnızca kendi işleriyle ilgili olan verilere ve kaynaklara erişebilirler. - Saldırı Tespit ve Denetleme

Ağ güvenliği denetimleri yapmak, olası zafiyetleri tespit etmek ve bu zafiyetleri gidermek önemlidir. Sürekli izleme ve saldırı tespiti, güvenliğin sağlanması açısından vazgeçilmezdir.

Ağ güvenliği, siber güvenliğin en önemli yapı taşlarından biridir ve hem bireyler hem de kurumlar için kritik öneme sahiptir. Güvenlik duvarları, VPN’ler, IDS/IPS sistemleri gibi araçlar ve en iyi uygulamalarla, ağ güvenliğini sağlamak mümkündür. Ancak ağ güvenliğinin sadece teknik önlemlerle sınırlı olmadığını, kullanıcı farkındalığı ve güvenlik politikaları ile de desteklenmesi gerektiğini unutmamak önemlidir.

Günümüz dünyasında veri güvenliğinin sağlanması ve siber tehditlere karşı önlemler almak, etkin bir ağ güvenliği yönetimi ile mümkün olabilir. Bu nedenle, ağ güvenliğini sağlamak için hem teknik hem de organizasyonel önlemleri almak ve sürekli olarak bu sistemleri gözden geçirerek güncel tutmak büyük önem taşımaktadır.